عثر باحثون على تطبيق ضار في نظام "أندرويد" (Android) يمكنه العبث بالموجه اللاسلكي لشبكة "واي فاي" (WiFi) العامة التي يتصل بها جهاز الهاتف المصاب ويقوم بإجبار الشبكة على إرسال جميع الأجهزة المتصلة بها إلى مواقع ضارة.

يستخدم التطبيق الضار، الذي اكتشفه خبراء مختبر "كاسبرسكي" (Kaspersky) لأمن المعلومات، تقنية تعرف باسم اختطاف "دي إن إس" (DNS)، وهي نظام أسماء نطاقات لشبكة الإنترنت.

وبمجرد تثبيت التطبيق، فإنه يحاول الاتصال بجهاز التوجيه في شبكات الواي فاي العامة في المطاعم أو المقاهي أو الحدائق والمكتبات ويحاول تسجيل الدخول إلى حساب مدير الشبكة باستخدام بيانات اعتماد افتراضية أو شائعة الاستخدام، مثل كلمة "آدمن" (admin) .

عند النجاح، يقوم التطبيق بعد ذلك بتغيير خادم "دي إن إس" – المعرف في الشبكة- إلى الخادم الضار الذي يتحكم فيه المهاجمون. تمكّن هذه العملية القراصنة من توجيه الأجهزة المتصلة بشبكة المطعم أو المقهى إلى مواقع مخادعة تحاكي المواقع الشرعية ولكنها تنشر البرامج الضارة أو تسجل بيانات اعتماد المستخدم أو غيرها من المعلومات الحساسة.

فعلى سبيل المثال، عند إصابة هاتف الضحية الذي يعمل على شبكة إنترنت عامة موجودة في مقهى، وأراد هذا الشخص فتح محرك بحث "غوغل" (Google) فإن البرمجية الضارة توجه الضحية لموقع مزيف لمحرك غوغل يبدو كما لو أنه الموقع الحقيقي، وبهذا يمكن للقراصنة معرفة المعلومات التي يبحث عنها المستخدم، على سبيل المثال.

"واتساب" يعتمد ميزة جديدة تتيح لمستخدميه تخطي الحظر وقطع الإنترنت

أعلنت شركة "ميتا" (Meta) المالكة لمنصة "فيسبوك" (Facebook) إطلاق ميزة جديدة لدعم مستخدمي تطبيق "واتساب" (WhatsApp)، في محاولة لتوفير اتصال مستمر إذا تم حظر خدماتها أو تعطيلها.

وقالت الشركة إنها "وضعت السلطة في أيدي الناس" في حالة إغلاق الإنترنت، حيث يتيح التطبيق تنفيذ خدمة الوكيل بإمكانية الاتصال بواتساب من خلال الخوادم التي أنشأها المتطوعون والمنظمات في جميع أنحاء العالم.

وفضلا عن ذلك، يشجع "واتساب" مستخدميه على المساعدة في إنشاء خوادم "بروكسي" في المناطق التي تواجه تدقيقًا وحظرًا على الإنترنت.

وأكدت الشركة أنها تواصل حماية الاتصالات من خلال التشفير من طرف إلى طرف بما يضمن بقاءها آمنة وغير مرئية لأي شخص بينهما.

ووضعت الشركة رابطا يمكن من خلاله الاطلاع على مزيد من المعلومات حول كيفية الحصول على الخدمة الجديدة.

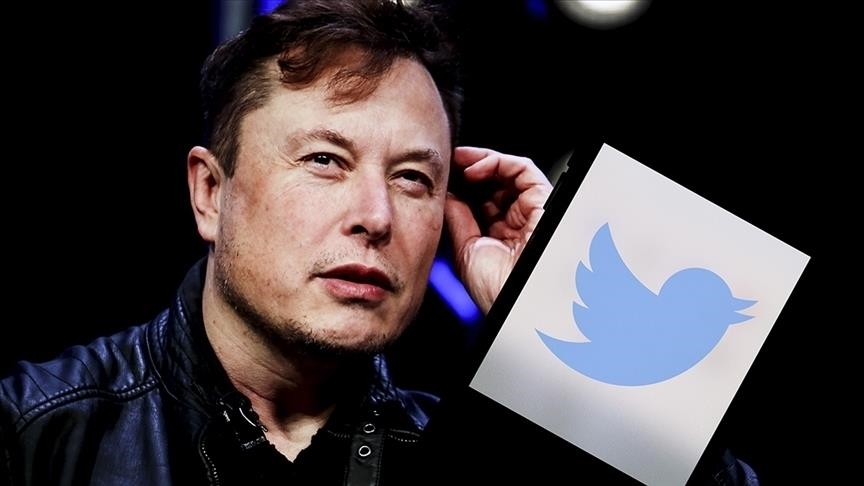

تويتر يعيد تفعيل حسابات عدد من الصحفيين بعد انتقادات دولية

أعلنت إدارة تويتر -صباح أول أمس السبت- عن إعادة تفعيل حسابات عدد من الصحفيين على المنصة، بعد انتقادات عالمية لتعليقها في وقت سابق. وقال مالك الموقع إيلون ماسك إنه تمت "إعادة تفعيل حسابات معلقة لعدد من الصحفيين على منصة تويتر".

وقد أثار تعليق تويتر، غير المسبوق، لحسابات 6 صحفيين ردود فعل سريعة من مسؤولين حكوميين وجماعات ناشطة ومؤسسات صحفية بجميع أنحاء العالم.وجاء قرار التعليق بسبب مزاعم بأنهم كشفوا مكان وجود ماسك مالك هذه المنصة. وأدان مسؤولون من فرنسا وألمانيا وبريطانيا والاتحاد الأوروبي تعليق الحسابات، وقال بعضهم إن هذا يعرّض حرية الصحافة للخطر.ويعمل الصحفيون الستة بوسائل إعلام أميركية، من بينها "سي إن إن" ونيويورك تايمز وواشنطن بوست.

ملايين بيانات مستخدمي واتساب للبيع

طلب من مستخدمي واتساب (whatsapp) في جميع أنحاء العالم الانتباه من الرسائل المزيفة، بعد أن حذر متسللون من أن لديهم إمكانية الوصول إلى ملايين أرقام الهاتف.

فإذا تلقيت رسالة واتساب من رقم لا تعرفه في الأسابيع المقبلة، فقد تكون عملية احتيال، فقد ادعى أحد المتسللين أنه سرق 487 مليون رقم هاتف لحساب واتساب ويعرض الآن بيعها لمن يدفع أعلى سعر.

وأكد موقع "سايبر نيوز" (Cybernews) المتخصص في تقارير أمن المعلومات أن هذا الهجوم خطير ويستهدف حسابات حقيقية.

وتتضمن مجموعة الأرقام مستخدمين من جميع أنحاء العالم، ويبدو أن التأثير الأكبر يطال مستخدمي واتساب في المملكة المتحدة والولايات المتحدة وأوروبا.

الجيش الأميركي يحذف تطبيقاً يتضمن برمجية روسية "متنكّرة"

كشف تقرير نشرته وكالة "رويترز" للأنباء أن الآلاف من تطبيقات الهواتف الذكية في متجر آبل (Apple) وغوغل (Google) تحتوي برمجيات حاسوبية طورتها تكنولوجيا "بوشووش" (Pushwoosh) التي تقدم نفسها على أنها شركة مقرها الولايات المتحدة، لكنها في الواقع روسية.

وكالة مراكز السيطرة على الأمراض والوقاية منها "سي دي سي" (CDC) -الوكالة الرئيسية بالولايات المتحدة لمكافحة التهديدات الصحية الرئيسية- قالت إنها ظنت أن "بوشووش" مقرها واشنطن، لكنها حذفت برمجياتها من 7 تطبيقات عامة لها بسبب المخاوف الأمنية بعد اكتشاف علاقتها بموسكو.

كما قال الجيش الأميركي إنه أزال تطبيقا يحتوي على برمجية "بوشووش" في مارس/آذار 2022 بسبب ذات المخاوف، مشيراً إلى أن الجنود استخدموا هذا التطبيق بإحدى قواعد التدريب الرئيسية.

اليوم العالمي للإنترنت.. استذكار إنجازات الماضي وعين على المستقبل

يعتبر الاحتفال بيوم 29 أكتوبر/تشرين الأول هو الاحتفال بأحد أهم الاختراعات في تاريخ البشرية: الإنترنت. لم يكن بمقدور أحد في هذا اليوم أن يتخيل ماذا سيعني الإنترنت بعد كل هذه السنوات. من كان يتخيل حجز إجازات كاملة في الخارج عبر الهاتف؟ أو مجرد إرسال الرسائل التي تصل إلى الجزء الآخر من العالم في غضون جزء من الثانية؟ ولكن الآن لا يمكنك حتى تخيل يوم دون الإنترنت.

التاريخ الذي غير حياة البشرية

يتذكر العالم في اليوم العالمي للإنترنت الحدث الأبرز وهو إرسال أول رسالة إلكترونية لأول مرة في عام 1969. في تلك المرحلة، كان يُطلق على الإنترنت اسم آربانت (ARPANET) الذي يرمز إلى شبكة وكالة مشاريع الأبحاث المتقدمة.

كان تشارلي كلاين، طالب برمجة من جامعة كاليفورنيا، لوس أنجلوس، هو الشخص الذي نقل أول رسالة إلكترونية على الإطلاق. لكن بدأ الاحتفال الرسمي باليوم الدولي الأول للإنترنت في عام 2005.

لماذا نحتفل باليوم العالمي للإنترنت؟

تايوان تتحدى الصين وتمتثل للإجراءات الأميركية الجديدة بخصوص تصدير الرقائق الإلكترونية

قالت حكومة تايوان يوم السبت الماضي إن شركات أشباه الموصلات التايوانية تولي "أهمية كبيرة" للامتثال للقانون، مشيرة إلى أنها ستمتثل لضوابط التصدير الأميركية الجديدة التي تهدف إلى إعاقة صناعة الرقائق في الصين، حسب تقرير لوكالة رويترز.

وتشمل القواعد التي أعلنتها إدارة الرئيس جو بايدن يوم الجمعة الماضي إجراءً لعزل الصين عن بعض الرقائق المصنوعة في أي مكان في العالم بمعدات أميركية، في محاولة لإبطاء التقدم التكنولوجي والعسكري لبكين.

وتعد تايوان منتجا رئيسيا للرقائق، فهي موطن لشركة "تايوان سيميكونديكتور مانفيكترنغ"، المعروفة اختصارا بـ"تي إس إم سي" (TSMC)، وهي أكبر شركة لتصنيع الرقائق في العالم ومورد رئيسي للشركات الأميركية، بما في ذلك شركة آبل.

وفي بيان، قالت وزارة الاقتصاد التايوانية إن الشركات التايوانية تلتزم بالقانون.

دعما للاحتجاجات.. ماسك سينشط ستارلينك في إيران كما فعل في أوكرانيا

قال إيلون ماسك -الرئيس التنفيذي لشركة "سبيس إكس" (SpaceX)- أمس الجمعة إنه سينشط خدمة الإنترنت عبر الأقمار الصناعية للشركة "ستارلينك" (Starlink) في إيران، ردا على تغريدة وزير الخارجية الأميركي أنتوني بلينكين بأن الولايات المتحدة اتخذت إجراءات "لتعزيز حرية الإنترنت والتدفق الحر للمعلومات" للإيرانيين، حسب تقرير لوكالة رويترز.

من جهتها، أصدرت وزارة الخزانة الأميركية -أمس الجمعة- توجيهات لتوسيع خدمات الإنترنت المتاحة للإيرانيين على الرغم من العقوبات الأميركية على البلاد، وسط احتجاجات في إيران بعد وفاة امرأة تبلغ من العمر 22 عامًا في الحجز.

وقال صحفيو وزارة الخزانة في إيجاز "حسب فهمنا لخدمة ستارلينك، فإن ما يقدمونه سيكون من فئة الخدمات التجارية، وأن الأجهزة ستكون غير مشمولة في الترخيص العام؛ لذلك يحتاجون إلى الكتابة لوزارة الخزانة بشأنها".

من ناحيته، قال متحدث باسم وزارة الخارجية الأميركية -في وقت لاحق عن الموافقة على توسيع خدمات الإنترنت وفقا للترخيص المقدم أمس الجمعة- إنه يعتبر ذاتي التنفيذ وإن "أي شخص يفي بالمعايير الموضحة في هذا الترخيص العام يمكنه المضي قدمًا في تقديم أنشطته من دون طلب أذونات إضافية".

واتساب يختبر ميزة إخفاء رقم الهاتف

يحرص تطبيق واتساب خلال هذه الفترة على طرح العديد من التحديثات والميزات الجديدة، وذلك من أجل جذب العديد من العملاء الجدد للتطبيق، في ظل منافسات قوية وشرسة مع العديد من تطبيقات الدردشة الفورية في العالم، حيث بدأ إصدار تجريبي لتطبيق واتساب المخصص لنظام أندرويد خلال الساعات القليلة الماضية برقم 2.22.19.19 من أجل تحسين الخدمة.

تتمحور الميزة التجريبية الجديدة حول ظهور رقم الهاتف على التطبيق، مما سيمنع بعض الأنشطة التجارية من الإطلاع على رقم العميل في حالة الإعلانات، حيث تهدف الميزة الجديدة إلى تزويد المستخدمين والعملاء الناشطين على تطبيق المراسلة الفوري، بخيار الكشف عن رقم الهاتف الخاص بهم، بشكل يدوي عند التحدث مع شركة معينة لا تمتلك رقم الهاتف مسبقاً.

وأشار تطبيق واتساب أنه سوف تكون لدى المستخدمين، القدرة على معرفة ما إذا كان النشاط التجاري المعني يمكنه الوصول إلى رقم الهاتف الخاص بهم داخل المعلومات حول الشركة.